重新构建文章内容:使用Kali Linux虚拟机破解WiFi密码的曲折经历

声明:本文仅用于学习和测试目的,使用自己的WiFi进行操作。私自破解他人WiFi属于违法行为,请勿模仿!仅供参考学习,望周知!

目录

概要

曲折经历一

曲折经历二

曲折经历三

实验操作步骤

1、连接无线网卡

2、检查网卡是否处于监听模式

3、开启无线网卡监听模式

4、使用ifconfig命令查看无线网卡名称

5、扫描周围的WiFi网络信号

6、抓取握手包

7、查看抓包情况

8、破解WiFi密码,进行跑包

使用Kali Linux进行暴力破解WiFi密码的详细步骤

所谓暴力破解即是穷举法,将密码字典中的每一个密码与握手包中的密码进行匹配,直到匹配成功。成功破解WiFi密码的关键在于密码字典是否包含目标密码。破解时间取决于CPU运算速度和密码复杂程度。如果WiFi密码足够复杂,即使有好的密码字典,破解可能需要几天、几十天甚至更长时间。

为了进行这个实验,我做了很多准备工作,经历了一番曲折。

曲折经历一:修复VMware Workstation软件中的一个bug(VMware USB Arbitration Service未能正常启动)。

1、问题:可移动设备无法正常显示。

2、原因:Windows服务中的VMware USB Arbitration Service未能正常启动。

解决方法:

- 打开”控制面板”,点击“卸载程序”,找到VMware Workstation程序,右击选择“更改”。

- 注意:更改此应用程序时需要关闭软件。

- 修复完成后,重新启动即可。

曲折经历二:未能正确购买到Kali Linux所支持的无线网卡进行测试。

温馨提示:在使用Kali Linux之前,请准备适合Kali系统的USB外置无线网卡,内置网卡不适合渗透测试。

以下是三款稳定且兼容性较好的芯片:

- RT3070(L)/RT5572:即插即用,支持混杂模式、注入模式、AP模式。

- RT8187(L):即插即用,支持混杂模式、注入模式、AP模式。

- AR9271:即插即用,支持混杂模式、注入模式、AP模式。

对于Linux系统(如Ubuntu、Kali、Debian、Centos等),这三款芯片无需手动安装驱动即可使用。

参考链接:Kali Linux无线网卡常见类型及选择

曲折经历三:Kali Linux外接无线网卡无法显示的问题。

操作步骤:

通过演示动画连接无线网卡设置。

连接成功后,在虚拟机的右下角可以看到USB接口的图标亮起,表示连接成功。

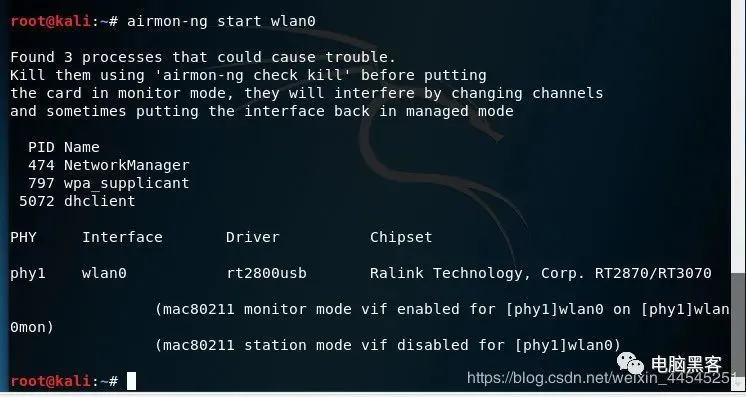

再次使用airmon-ng命令检查网卡是否支持监听模式,结果如图所示。

以上是我进行实验前的曲折经历,希望能为您提供一些帮助和解答。

接下来进入正式实验环节。

实验操作步骤:

1、连接无线网卡(略过,详见曲折经历三)。

2、使用airmon-ng命令检查网卡是否支持监听模式。

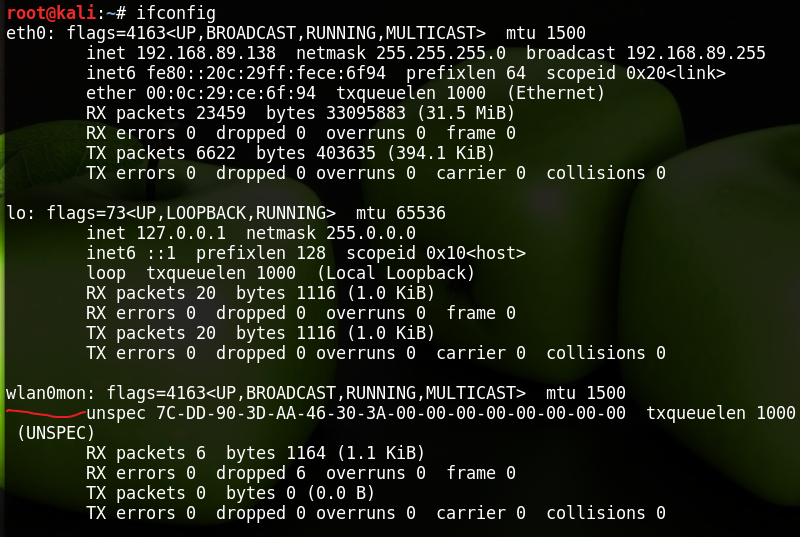

3、开启无线网卡的监听模式,如图所示。

4、开启监听模式后,无线接口wlan0变成wlan0mon,使用ifconfig命令查看,如图所示。

5、执行命令扫描周围的WiFi网络,如图所示。

6、抓取握手包,使用监听模式抓取周围无线网络数据包,其中我们需要的是包含WiFi密码的握手包,当有新用户连接WiFi时会发送握手包。

复制以下参数解释:

- -c:指定信道(上面已标记目标热点的信道)。

- -bssid:指定目标路由器的BSSID(上面标记的BSSID)。

- -w:指定抓取的数据包保存目录。

7、抓包,如图所示。

8、破解WiFi密码(跑包),如图所示。

至此,实验完成!

root@xyb:/home/xyb/桌面# airodump-ng -c 10 --bssid 94:63:72:9F:C6:C7 -w vivo wlan0mon 量子哈希

量子哈希